VMware : Remplacer Machine SSL Certificats vCenter 6.x

VMware : Remplacer Machine SSL Certificats vCenter 6.x

Le but de de cet article est de montrer le remplacement des certificats par défaut du vCenter à partir de la version 6.x

Depuis la version 6.0 de vCenter, il existe pour faire simple 2 types de certificats sur un vCenter ou un PSC.

– Le machine SSL certificat: C’est le certificat externe présenté aux utilisateurs, typiquement lors des connexions au PSC, ou au vCenter Web Client.

– Les Solutions Users certificats: Ce sont les certificats qui ne sont pas présentés aux utilisateurs et utilisés pour la connexion entre les différents services du vCenter.

Ces certificats par défaut, sont gérés par un utilitaire présent sur le PSC comme sur le vCenter, “VMware Certificate Authority”, ou VMCA.

Vous avez la possibilité de laisser le VMCA gérer les certificats pour vous (génération, révocation, renouvellement), process automatisé, ou alors importer vos propres certificats (Entreprise).

Évidemment, il faudra choisir l’option qui vous intéresse selon vos besoins en termes de sécurité, management, opérations.

D’autres options de gestion des certificats existent, mais ce n’est pas le but de cet article. Vous trouverez plus d’infos ici: https://kb.vmware.com/s/article/2097936

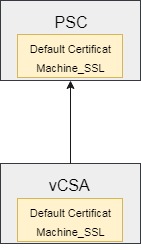

Sur l’architecture ci-dessous, on a un PSC externe avec une appliance vCenter raccroché à ce PSC.

De ce fait, chaque VM, chaque machine a un “Machine_SSL” certificat qui lui est propre. Par défaut, ces certificats sont autogénérés par le VMCA

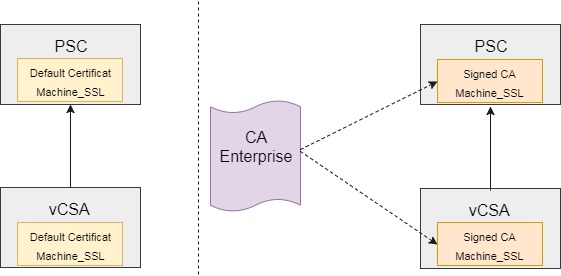

On va voir comment remplacer les certificats par défauts “Machine_SSL” par des certificats “CA Enterprise”, généralement délivré par la PKI de votre entreprise

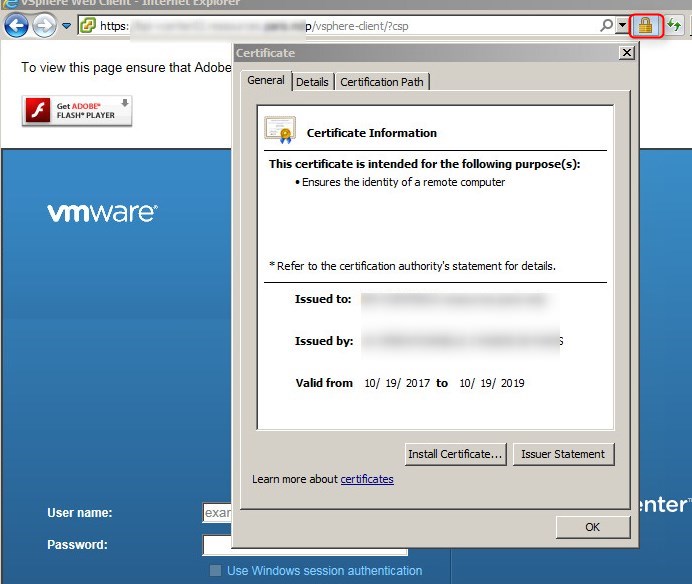

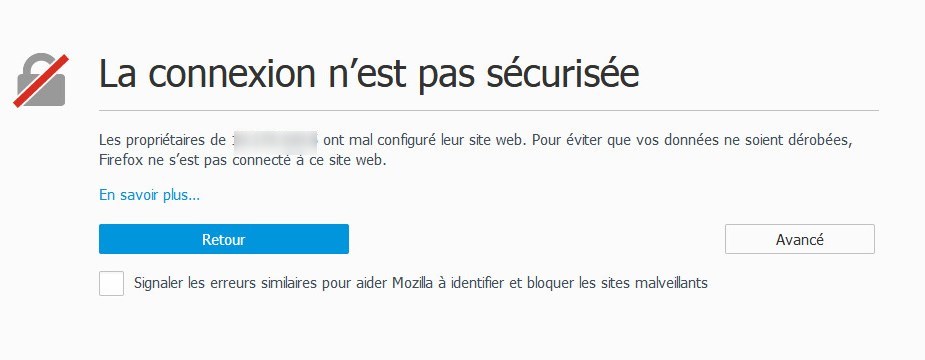

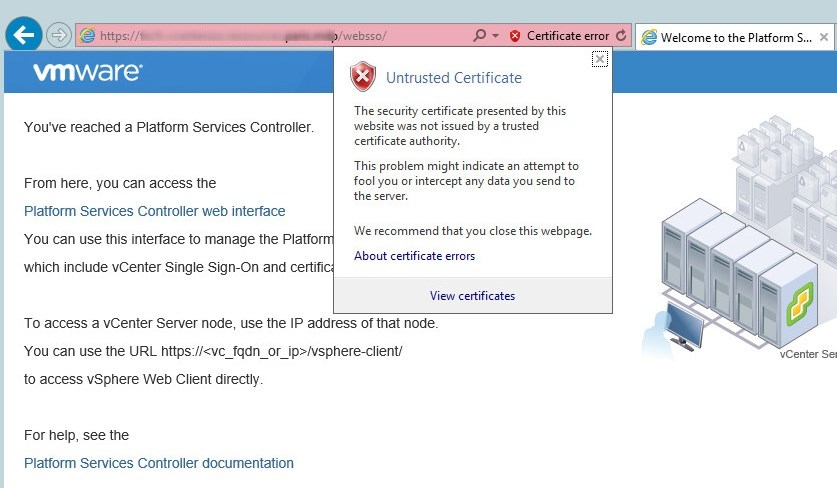

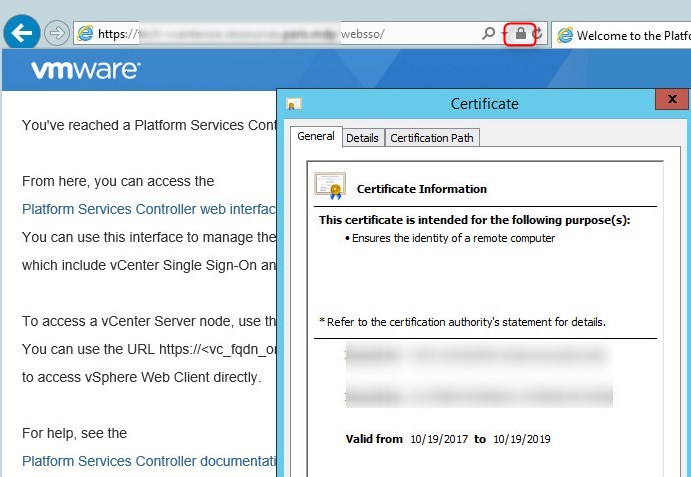

Sur le PSC, on voit que le certificat (par défaut) n’est pas valide (Untrusted).

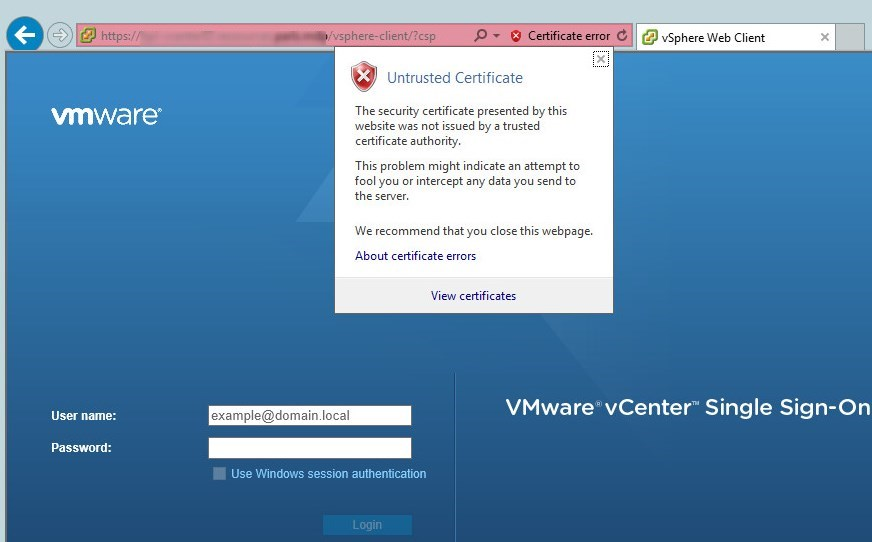

Même chose pour le vCenter, le certificat (par défaut) n’est pas valide (Untrusted).

Génération Certificat

Je vous épargne la génération des certificats. Chaque entreprise fait différement.

Sachez que vous pouvez générer la demande de certificat “demande.csr” avec l’outil VMCA de VMware, “certificate-manager“, ou alors utilisez des procédures/outils propres à votre entreprise.

Une fois la demande générée, vous n’avez plus qu’à l’envoyée au service en charge des certificats qui vous générera le certificat en le signant avec son Certifcat CA (root certificat).

Demande CSR

Voici un exemple de fichier de configuration: “conf.cnf”. En rouge les informations que vous devez renseignés.

[ req ]

distinguished_name = req_distinguished_name

prompt = no

req_extensions = v3_req[v3_req]

keyUsage = digitalSignature, keyEncipherment, dataEncipherment

extendedKeyUsage = serverAuth, clientAuth

subjectAltName = DNS:vcsa.vinception.lab

[ req_distinguished_name ]

C = FR

ST = IDF

L = Paris

O = VINCEPTION

OU = SERVEUR-VINCEPTION

CN = vcsa.vinception.lab

Avec des outils comme OpenSSL, vous pouvez à l’aide de ce fichier, générer votre demande de certificat et la clé privée associée à cette demande.

openssl.exe genrsa -aes256 -out cle_prive.key 2048

openssl.exe req -new -sha256 -key cle_prive.key -out demande.csr -config conf.cnf

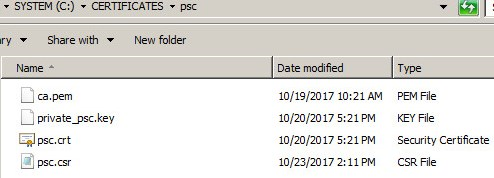

Certificat PSC

Une fois la demande CSR générée et envoyée à votre PKI, vous recevez en retour le certificat (CRT) signé par le certificat root de votre PKI (ca.pem).

- ca.pem (certificat root entreprise)

- private_psc.key (clé privée du certificat PSC)

- psc.crt (certificat PSC)

- psc.csr (demande de certificat PSC)

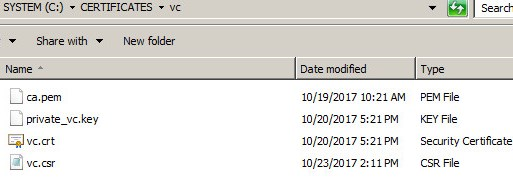

Certificat vCenter

Une fois la demande CSR générée et envoyée à votre PKI, vous recevez en retour le certificat (CRT) signée par le certificat root de votre PKI (ca.pem).

- ca.pem (certificat root entreprise)

- private_vc.key (clé privée du certificat PSC)

- vc.crt (certificat PSC)

- vc.csr (demande de certificat PSC)

Remplacement Certificats

On commence par remplacer le certificat du PSC, car le vCenter pointe sur le PSC et non l’inverse.

Dans notre cas, le PSC est un Windows, mais la procédure est la même pour un PSC windows ou appliance.

PSC

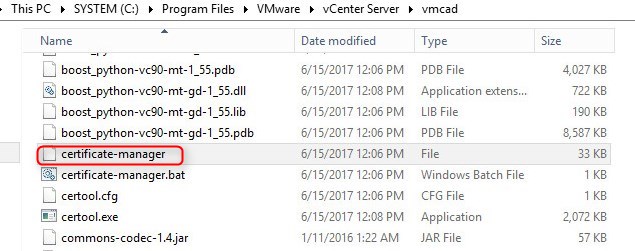

Sur le PSC, allez dans:

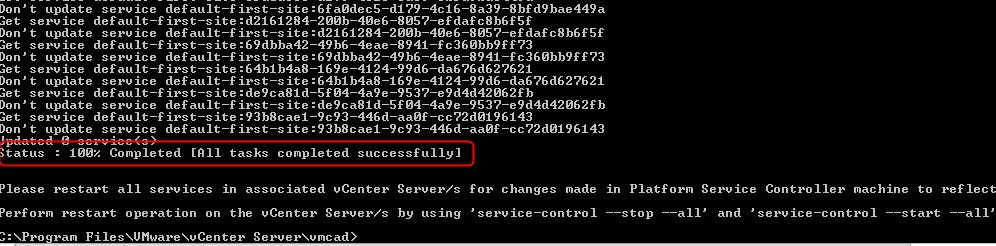

C:\Program Files\VMware\vCenter Server\vmcad

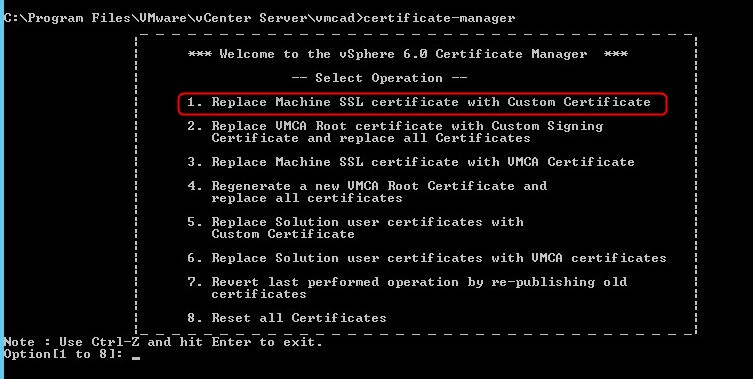

On choisit l’Option 1, pour remplacer uniquement le machine SSL certificat avec un certiciat custom

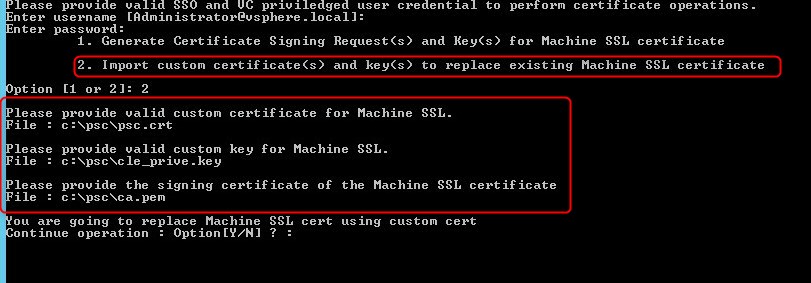

On choisit l’option 2

On fournit le certificat Machine SSL: PSC.crt

On fournit la clé privée associée: cle_prive.key

On fournit le root CA: ca.pemY pour continuer

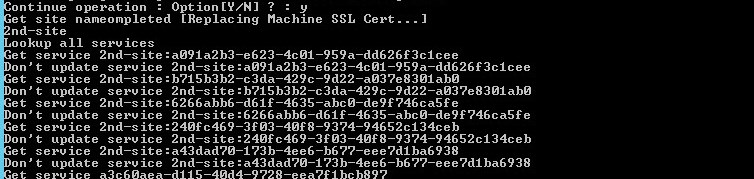

Une fois terminé, on peut se reconnecter au PSC

vCenter

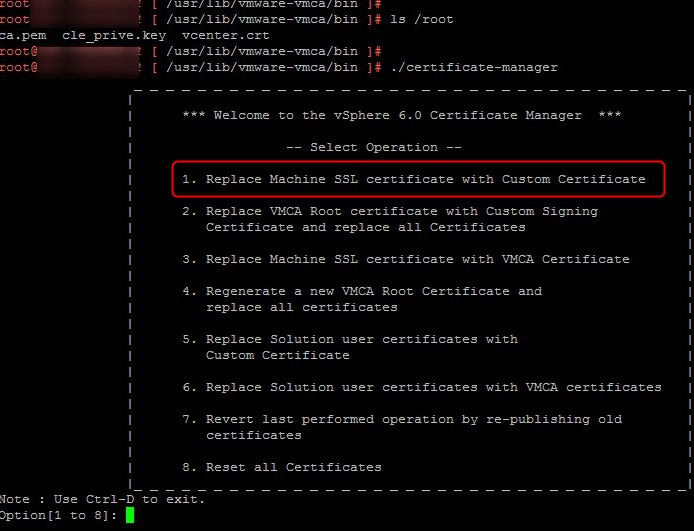

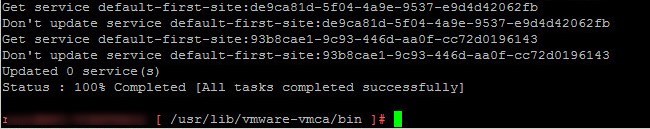

Sur la vCSA, allez dans:

/usr/lib/vmware-vmca/bin

On choisit l’Option 1, pour remplacer uniquement le machine SSL certificate avec un certificat custom

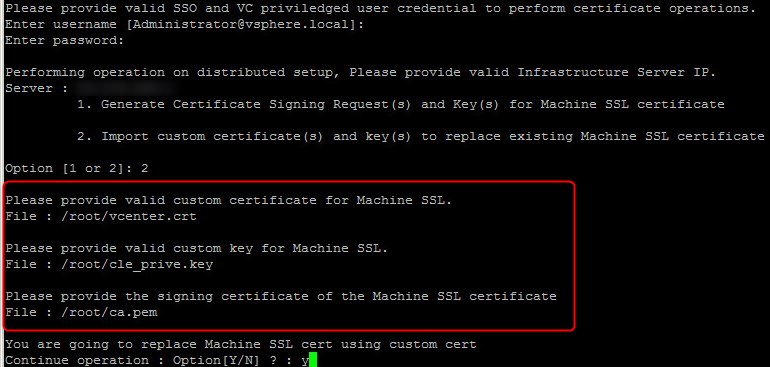

On choisit l’option 2

On fournit le certificat Machine SSL: vc.crt

On fournit la clé privée associée: cle_prive.key

On fournit le root CA: ca.pemY pour continuer

Une fois terminé, on peut se reconnecter au vCenter